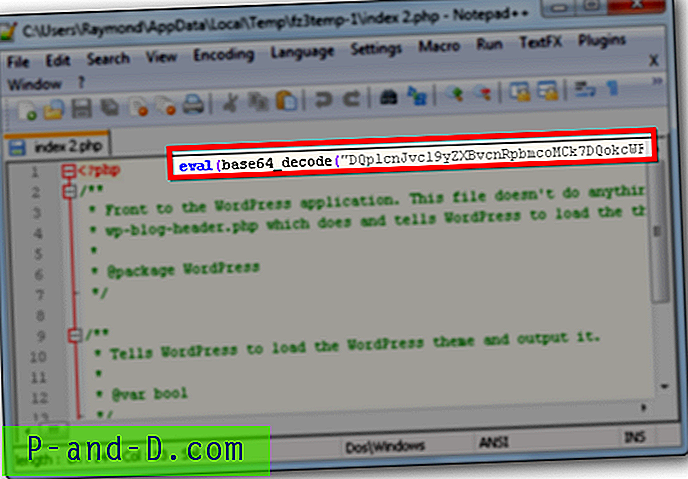

Der er mange grunde til, at WordPress er et af de mest anvendte content management system (CMS) i dag. Det er let at installere og vedligeholde, meget brugervenligt og indeholder en masse gratis temaer og plugins, som kan installeres med et par klik med en museknap. Det er dog også tilbøjeligt til at blive hacket, hvis dit websted kører en forældet version af WordPress eller plugin. For omkring et år siden blev der fundet en sårbarhed i det populære TimThumb PHP-script, der ofte bruges til automatisk at ændre størrelse på billeder. Hackerne fik adgang til mange websteder, der kører WordPress med TimThumb og inficerede alle PHP-filer med eval (base64_decode-kode for at omdirigere alle besøgende, der kommer fra søgemaskine til websteder efter eget valg.

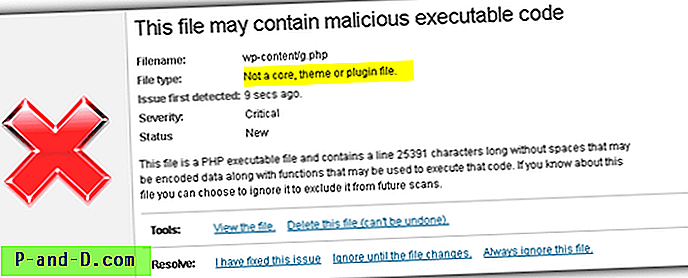

Du kan nemt rydde op i den ondsindede gzinflate / eval (base64_decode-koder fra alle PHP-filer ved at bruge dette renere script for at få trafikken tilbage fra søgemaskinen, men det er desværre ikke nok at bruge scriptet alene. Du kan bemærke, at dit websted bliver hacket igen og igen, selvom du har opdateret til den nyeste version af TimThumb, fordi hackeren allerede har plantet et par bagdøre.Den eneste måde at forhindre, at dit websted konstant bliver hacket, er at finde bagdøren og fjerne den fra din server. Bagdøren kan enten være en uafhængig fil i sig selv eller bare et stykke kode, der er integreret i en legitim PHP-fil. Jeg har prøvet et par sikkerhedsplugins til WordPress og fundet, at Wordfence- plugin til WordPress er en af de bedste derude, fordi det er i stand til at kontrollere integriteten af WordPress-kernen, plugins og temafiler. Hvis filerne ser ud til at være anderledes end de originale versioner, vises de i scanningsresultaterne, og du kan se, hvordan filerne er ændret. Bortset fra det kan Wordfence også fortælle, om der er ukendte mistænkelige filer, der findes i WordPress-installationsmappen.

Vær opmærksom på, at den gratis version af Wordfence kun scanner WordPress-kernefiler. Hvis du vil scanne tema- og plugin-filer, skal du abonnere mindst Pro-medlemskab, der koster $ 17, 95 pr. År. Selvom Pro-medlemskab kun giver dig 1 premium API-nøgle, kan du faktisk bruge den til at scanne flere websteder ad gangen efter at have afsluttet scanningen ved at slette premiumnøglen og genskabe en ny fra området Administrer Wordfence API-nøgler for at bruge den på et andet websted.

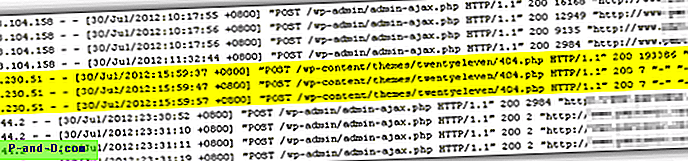

Efter at have fjernet 2 bagdørsfiler fundet af Wordfence, blev alle WordPress-websteder, der er vært under min delte hostingkonto, stadig inficeret af den ondsindede PHP-kode efter et par dage. Jeg blev virkelig frustreret og besluttede at manuelt kontrollere de Raw Access Logs, der findes i cPanel, selvom jeg ikke er sikker på, hvad jeg leder efter. Rå adgangslogfilerne indeholder tusinder af linjer, og det er bare umuligt at gå gennem hver enkelt linje for 6 websteder. Så jeg foretog nogle filtrering, og logfilerne blev meget mindre. Se videovejledningen nedenfor, hvordan du filtrerer linjer med Notepad ++.

Filtrering af råadgangslogger

1. Filtrer GET-anmodninger. Grundlæggende er GET-anmodningerne kun til hentning af data, og de kan ikke skade. Dette filter skal reducere dine logfiler med 80%.

2. Filtrer POST-anmodninger om wp-cron.php, som dit websted anmoder om. Det ligner eksemplet herunder:

111.222.333.444 - - [25 / Jul / 2012: 01: 42: 14 +0800] “POST /wp-cron.php?doing_wp_cron=1343151734.5347619056701660156250 HTTP / 1.0” 200 - “-” “WordPress / 3.4.1; http://www.yourwebsite.com”

3. Fortsæt med at filtrere sikre POST-anmodninger for yderligere at reducere logfilstørrelsen for lettere analyse.

Da jeg analyserede logfilerne, så jeg en mistænkelig anmodning, hvor en russisk IP-adresse uden en henvisnings- og brugeragentoplysninger udførte en POST-anmodning hvert 10. sekund på 404.php-fil i 3 gange.

Jeg sammenlignede temafilen 404.php med den originale version og bemærkede en ekstra kodelinje øverst i filen.

Jeg kontaktede Wordfence-support og fik bekræftelse fra Mark Maunder, at dette stykke kode faktisk er ondsindet, og de har opdateret deres Wordfence for at opdage dette. Efter at have fjernet denne bagdør forblev alle 6 wordpress-websteder, der er vært under den samme hosting-konto, i uge uden at blive hacket. Som du kan se, mangler kun en bagdør kan få alle dine WordPress-websteder under den samme hosting-konto til at blive hacket, og det er meget vigtigt at sikre dig, at hver enkelt bagdør fjernes.

Selvom Wordfence ikke fuldstændigt rydder op i alle bagdøre på de websteder, der er vært under min hosting-konto, synes jeg stadig, at det er et af de bedste WordPress-sikkerhedsprogrammer, fordi det gør meget mere end bare at kontrollere WordPress-filers integritet. Wordfence opdateres meget ofte, og de giver virkelig stor støtte.

Vigtig note : Sørg for at ændre al din adgangskode, der inkluderer WordPress-brugerkonti, FTP, cPanel og database efter oprydning af bagdøren. Husk også at holde plugins, temaer og WordPress-version opdateret.