Et Windows-operativsystem indeholder cirka 40 til 50 millioner linjer med kode, og der er bestemt programmeringsfejl, der kan forårsage problemer i Windows, som er op til sikkerhedseksperter eller hackere til at finde en udnyttelig bagdør. Dette er grunden til, at det er meget vigtigt, at en computer, der kører Windows-operativsystem, især dem, der er tilsluttet internettet, altid er ajour med de aktuelle rettelser eller hotfixes for at sikre, at det er stabilt og pålideligt.

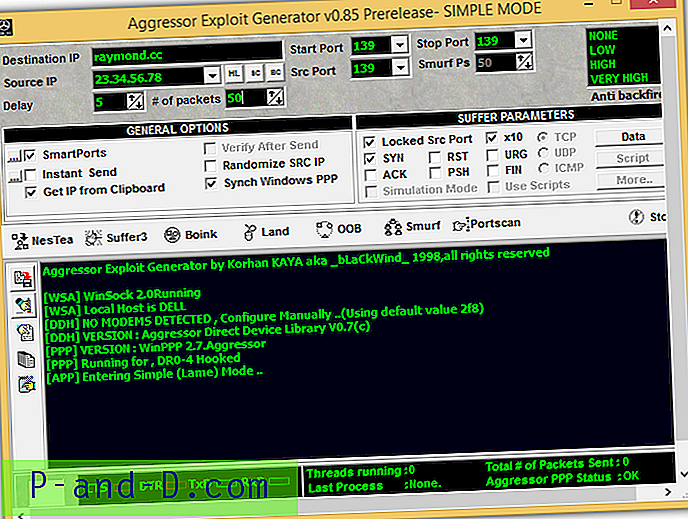

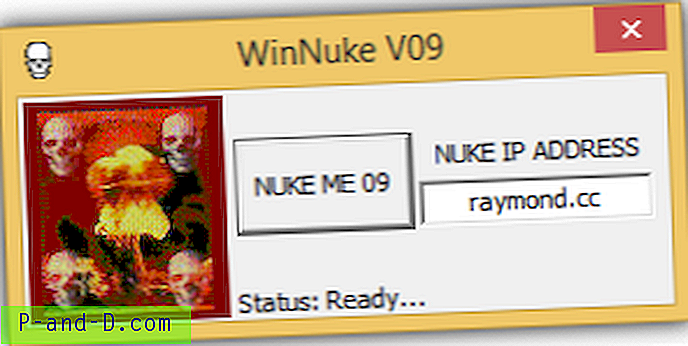

Det er trøstende at vide, at hver nyere version af Windows er mindre sårbar overfor eksterne angreb, der kan ødelægge computeren med blå skærm. Tilbage i Windows 95 var der mange forskellige typer angreb på Denial of Service, der kan få systemet til at låse sig op. Derudover var ikke mange brugere opmærksomme på Windows Update til automatisk at kontrollere og installere sikkerhedsopdateringer på det tidspunkt, og de fleste af disse angrebsværktøjer er lette nok til at begyndere kan bruge ved blot at indtaste offerets IP-adresse. Selv det mest avancerede Windows-angrebsværktøj dengang kaldet Aggressor Exploit Generator har en simpel tilstand, der kan starte NesTea, Suffer3, Boink, Land, OOB og Smurf-angreb fra Windows 95 med et museklik.

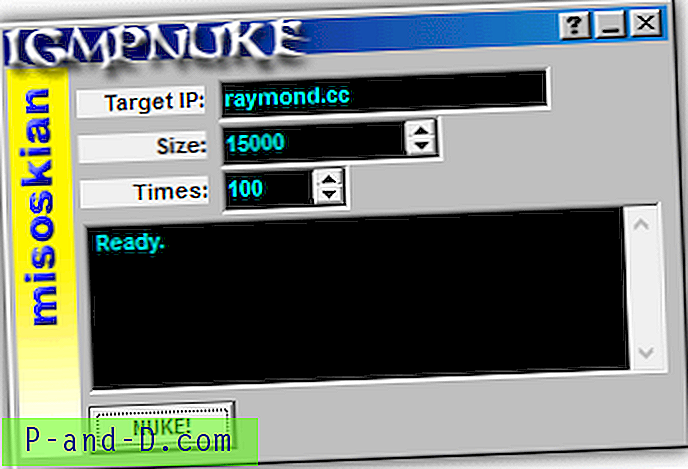

Alle DoS-værktøjer, der kan ødelægge Windows 95, blev rettet i Windows 98, men derefter var de sårbare overfor store IGMP-pakker. En IGMP Nuker oprettet af Misoskian er tilgængelig offentligt for enhver, der kan bruge det til at nedbryde Windows 98-systemet ved blot at indtaste den eksterne computers IP-adresse.

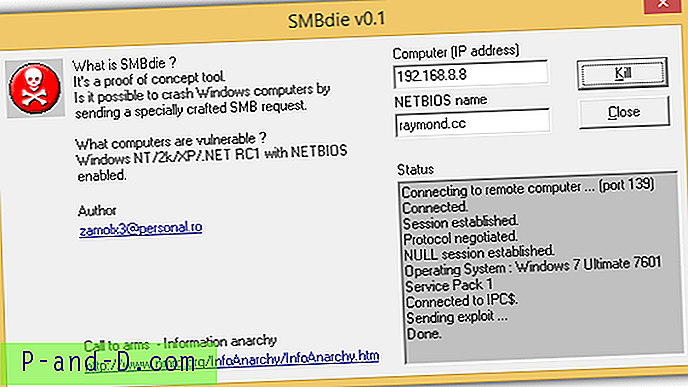

Windows XP kom senere, men blev heller ikke skånet for nøgenangreb. Zamolx3 skabte et bevis på konceptværktøj til let at nedbrud Windows XP med blå skærm ved at sende en specielt udformet SMB-anmodning til en XP-computer ved blot at specificere IP-adressen og computernavnet. Selvom SMBDie kræver en yderligere information, der er NETBIOS-navnet, er det let nok at få det ved at pinge IP-adressen med -a-switch. Alligevel er computere, der kører Windows XP uden nogen installeret servicepakke, sårbare over for dette angreb.

Windows XP kom senere, men blev heller ikke skånet for nøgenangreb. Zamolx3 skabte et bevis på konceptværktøj til let at nedbrud Windows XP med blå skærm ved at sende en specielt udformet SMB-anmodning til en XP-computer ved blot at specificere IP-adressen og computernavnet. Selvom SMBDie kræver en yderligere information, der er NETBIOS-navnet, er det let nok at få det ved at pinge IP-adressen med -a-switch. Alligevel er computere, der kører Windows XP uden nogen installeret servicepakke, sårbare over for dette angreb.

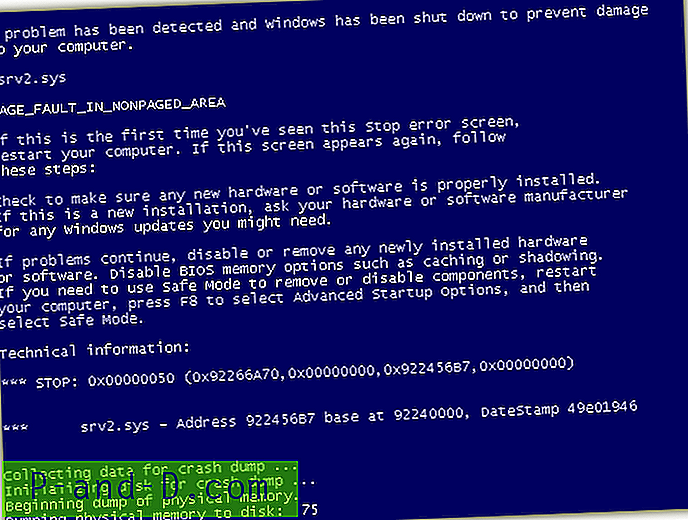

De fleste mennesker er enige om, at Windows Vista ikke er meget stabilt, selvom den grafiske brugergrænseflade ser pæn ud. Det er sikkert mod SMBDie-angrebet, men desværre lider den nyere SMB2.0 af en anden sårbarhed, der kan forårsage en BSOD. Hvis offerets computer, der kører Windows Vista, ikke har patchet installeret, og Windows Firewall er deaktiveret, vil en blå skærm med fejlen PAGE_FAULT_IN_NONPAGED_AREA, der er forårsaget af srv2.sys, blive vist.

Det originale angrebsskript er skrevet i Python. At køre scriptet i Windows er lige så let som at installere ActivePython, redigere scriptet for at erstatte IP_ADDR med offerets IP-adresse, gem ændringerne og køre det. Der er en hel del binær Windows-version, der er let at bruge, men en, der stadig er tilgængelig, er SMB2Nuke fra www.illmob.org. På samme måde som det gode gamle WinNuke-værktøj skal du blot indtaste offerets IP-adresse og klikke på en knap for at starte angrebet.

En nyligt installeret Windows Vista, der endnu ikke er opdateret, er bestemt sårbar over for SMB 2.0 nuke, men derefter er Windows Firewall, der er tændt som standard, i stand til at beskytte mod angrebet. Du kan downloade den officielle opdatering MS09-050 fra Microsoft Security TechCenter. Windows 7 er for det meste sikkert mod SMB2.0-angreb, fordi kun Release Candidate (RC) -versionen er berørt.

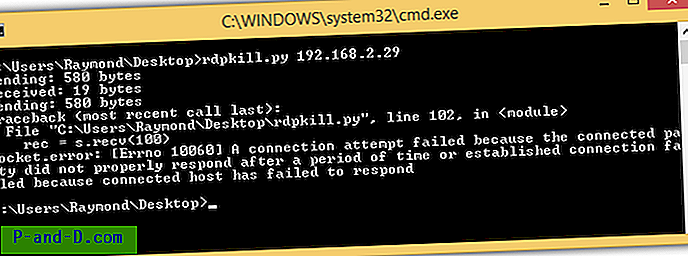

Mens der findes sikkerhedssårbarheder i hver version af Windows, er operativsystemet ganske sikkert mod disse angreb, så længe der ikke er noget bevis for, at der offentliggøres offentligt, hvor nogen kan misbruge det. Der var en sag i 2012, hvor sikkerhedsforsker Luigi Auriemma fandt en sårbarhed på Remote Desktop. En anden fik fat i koden og frigav deres Proof of Concept-værktøj i et Python-script, der kan ødelægge en Windows-computer med Remote Desktop aktiveret med blå skærm.

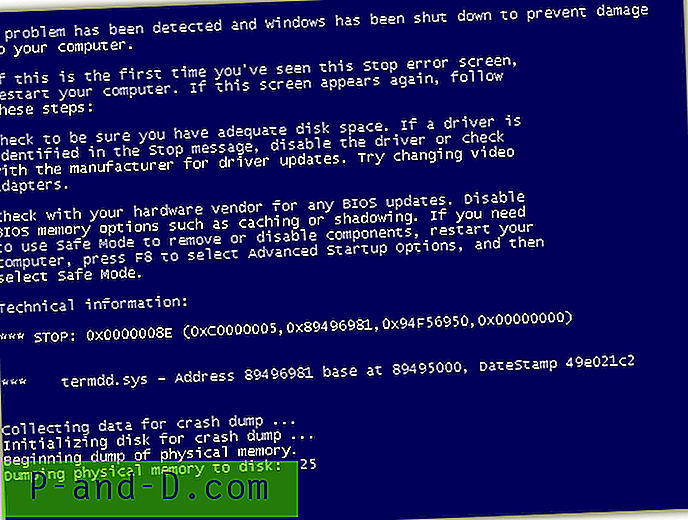

illmob.org gjorde angrebet meget lettere at køre gennem et Windows-eksekverbart program. Du skal blot downloade, køre, indtaste IP-adressen på computeren med Remote Desktop aktiveret og klik på "Nuke it!" knap. Offerets computer får øjeblikkeligt en blå skærm, der viser en fejl med den berørte fil termdd.sys. Termdddd.sys-filen er en serverdriver til eksternt skrivebord, så det giver dig et tip om, at den blå skærm er forårsaget af Fjernskrivebord.

Windows XP, Vista og 7 er sårbare over for MS12-020-angreb. Hvis din computer af nogle årsager ikke er fuldt opdateret, kan du manuelt downloade og installere MS12-020-patch fra det officielle Microsofts websted.

Afsluttende bemærkninger : Som du kan se, er det vigtigt at holde dit Windows-operativsystem opdateret for at forhindre angreb fra kendte sårbarheder. Du bliver også nødt til at sikre dig, at tredjepartssoftwaren altid er ajour, og at det også er vigtigt at have en god antivirus-software, der beskytter din computer mod ondsindet software.

![[Trick] Brug 4G SIM i 3G-smartphones](http://p-and-d.com/img/tech-tips/889/use-4g-sim-3g-smartphones.png)